Technologia informacyjna i informatyka

Treści internetowe w erze AI - jak pisać artykuły z realną wartością?

Sztuczna inteligencja zmieniła sposób tworzenia i wyszukiwania informacji w internecie. Dziś samo napisanie poprawnego artykułu nie wystarcza, ponieważ podobny tekst można wygenerować w kilka sekund. Prawdziwą wartość zaczynają mieć treści, które porządkują problem, pokazują doświadczenie, pomagają podjąć decyzję i zawierają informacje trudne do odtworzenia przez automatyczny model językowy. W erze AI wygrywają nie najdłuższe teksty, ale te, które są najbardziej użyteczne, konkretne i wiarygodne.

Sztuczna inteligencja zmieniła sposób tworzenia i wyszukiwania informacji w internecie. Dziś samo napisanie poprawnego artykułu nie wystarcza, ponieważ podobny tekst można wygenerować w kilka sekund. Prawdziwą wartość zaczynają mieć treści, które porządkują problem, pokazują doświadczenie, pomagają podjąć decyzję i zawierają informacje trudne do odtworzenia przez automatyczny model językowy. W erze AI wygrywają nie najdłuższe teksty, ale te, które są najbardziej użyteczne, konkretne i wiarygodne.

Program magazynowy - dlaczego jest kluczowy w zarządzaniu firmą?

Sprawne zarządzanie magazynem to dziś jeden z fundamentów efektywnego biznesu - niezależnie od tego, czy prowadzisz sklep internetowy, firmę produkcyjną czy hurtownię. Program magazynowy pozwala nie tylko kontrolować stany magazynowe, ale również automatyzuje wiele procesów, które do tej pory wymagały ręcznej pracy i były podatne na błędy. Dzięki odpowiedniemu oprogramowaniu możesz w czasie rzeczywistym sprawdzić dostępność produktów, kontrolować przepływ towarów oraz szybciej reagować na zmiany popytu. To szczególnie ważne w kontekście rosnących oczekiwań klientów i konieczności szybkiej realizacji zamówień.

Sprawne zarządzanie magazynem to dziś jeden z fundamentów efektywnego biznesu - niezależnie od tego, czy prowadzisz sklep internetowy, firmę produkcyjną czy hurtownię. Program magazynowy pozwala nie tylko kontrolować stany magazynowe, ale również automatyzuje wiele procesów, które do tej pory wymagały ręcznej pracy i były podatne na błędy. Dzięki odpowiedniemu oprogramowaniu możesz w czasie rzeczywistym sprawdzić dostępność produktów, kontrolować przepływ towarów oraz szybciej reagować na zmiany popytu. To szczególnie ważne w kontekście rosnących oczekiwań klientów i konieczności szybkiej realizacji zamówień.

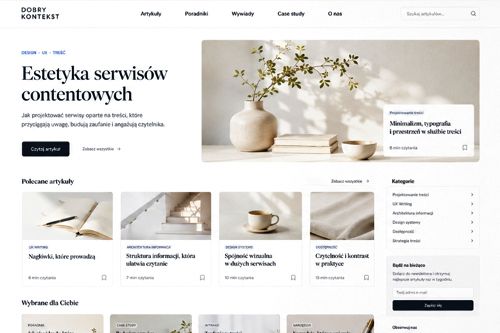

Estetyka serwisów contentowych

W serwisach opartych na treści estetyka nie jest dodatkiem. To narzędzie, które porządkuje informacje, buduje zaufanie i wpływa na to, jak długo użytkownik zostaje na stronie. Dobrze zaprojektowany portal nie konkuruje z treścią, ale nadaje jej odpowiednią formę, rytm i hierarchię. Wiele serwisów informacyjnych, poradnikowych i tematycznych przegrywa już na pierwszym kontakcie. Nie dlatego, że mają słabe materiały, ale dlatego, że sposób ich pokazania jest męczący. Zbyt gęsty układ, przypadkowe odstępy, nieczytelna typografia i brak porządku sprawiają, że nawet wartościowy tekst traci siłę oddziaływania. Użytkownik nie zawsze umie nazwać ten problem, ale bardzo szybko go odczuwa. Strona wydaje się ciężka, chaotyczna albo mało wiarygodna.

W serwisach opartych na treści estetyka nie jest dodatkiem. To narzędzie, które porządkuje informacje, buduje zaufanie i wpływa na to, jak długo użytkownik zostaje na stronie. Dobrze zaprojektowany portal nie konkuruje z treścią, ale nadaje jej odpowiednią formę, rytm i hierarchię. Wiele serwisów informacyjnych, poradnikowych i tematycznych przegrywa już na pierwszym kontakcie. Nie dlatego, że mają słabe materiały, ale dlatego, że sposób ich pokazania jest męczący. Zbyt gęsty układ, przypadkowe odstępy, nieczytelna typografia i brak porządku sprawiają, że nawet wartościowy tekst traci siłę oddziaływania. Użytkownik nie zawsze umie nazwać ten problem, ale bardzo szybko go odczuwa. Strona wydaje się ciężka, chaotyczna albo mało wiarygodna.

Handel elektroniczny, internetowy - definicja, istota, formy

Handel elektroniczny, nazywany także handlem internetowym, e-handlem lub e-commerce, to jedna z najważniejszych form współczesnej wymiany gospodarczej. Obejmuje sprzedaż i zakup produktów, usług oraz treści cyfrowych z wykorzystaniem internetu, systemów elektronicznych, platform sprzedażowych, płatności online i narzędzi komunikacji cyfrowej. Nie jest już tylko prostym przeniesieniem sklepu do sieci. W praktyce handel elektroniczny tworzy cały ekosystem: od prezentacji oferty, przez obsługę zamówienia, płatność i dostawę, aż po reklamacje, zwroty, automatyzację marketingu, analizę danych i budowanie relacji z klientem.

Handel elektroniczny, nazywany także handlem internetowym, e-handlem lub e-commerce, to jedna z najważniejszych form współczesnej wymiany gospodarczej. Obejmuje sprzedaż i zakup produktów, usług oraz treści cyfrowych z wykorzystaniem internetu, systemów elektronicznych, platform sprzedażowych, płatności online i narzędzi komunikacji cyfrowej. Nie jest już tylko prostym przeniesieniem sklepu do sieci. W praktyce handel elektroniczny tworzy cały ekosystem: od prezentacji oferty, przez obsługę zamówienia, płatność i dostawę, aż po reklamacje, zwroty, automatyzację marketingu, analizę danych i budowanie relacji z klientem.